在CentOS 7系统中,默认使用的防火墙是firewalld。它是新一代的防火墙(从ipfwadm到ipchains再到iptables,最终到firewalld),支持动态更新防火墙规则(在更改规则时无需重启服务)。尽管如此,原有的iptables/ip6tables并没有被移除,仍然可以使用,只是默认情况下是关闭的。

【一】防火墙的定义

1. 什么是防火墙

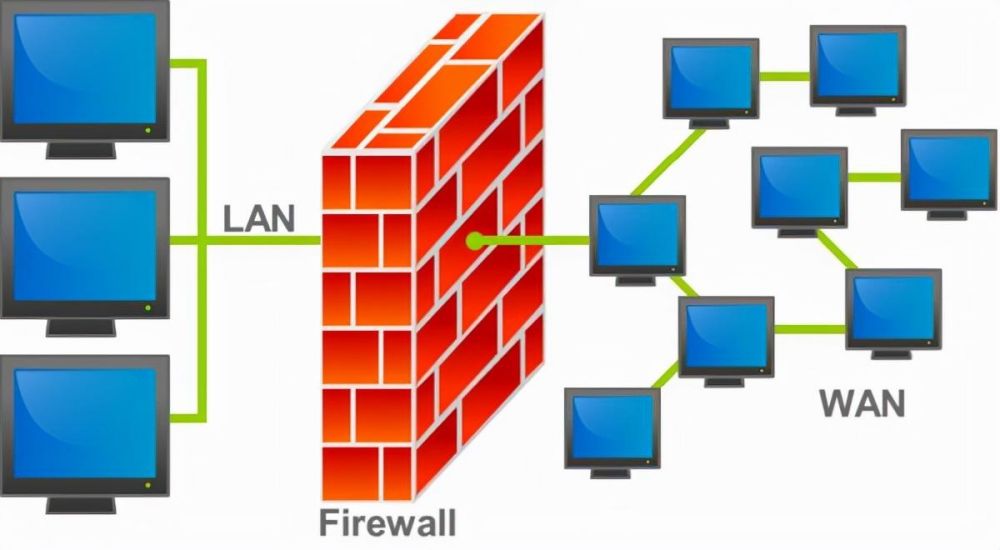

防火墙是一种将内部网络与外部网络(如互联网)隔离的方法。它是一种基于现代通信网络技术和信息安全技术的应用性安全技术,常用于专用网络与公共网络的互联环境,特别是在接入互联网的场景中广泛使用,如图所示:

传统的网络系统存在安全隐患,可能暴露给NFS或NIS,并容易受到其他网络系统的攻击。引入防火墙后,可以在一定程度上提升主机的整体安全性,防止外部的恶意攻击。防火墙技术的主要作用在于能及时发现并处理计算机网络运行时可能存在的安全风险和数据传输问题,同时记录并检测与计算机网络安全相关的操作,确保计算机网络的安全性,保障用户资料与信息的完整性,提供更好的计算机网络使用体验。

2. 防火墙的性能指标

防火墙具有以下性能指标:

(1)吞吐量:防火墙能同时处理的最大数据量。吞吐量越大,性能越高。

(2)有效吞吐量:除去因丢包和超时重传的TCP数据,实际每秒传输的有效速率。

(3)延时:从数据包的第一个bit进入防火墙到最后一个bit离开防火墙的时间间隔,用于测量防火墙处理数据的速度。时间越短,性能越高。

延时计算方式:

延时 = 发送延时 + 传播延时 + 处理延时 + 排队延时

传输延时 = 数据帧长度(bit/s)/ 信道带宽(bit/s)

传播延时 = 信道长度(m)/ 电磁波在信道上的传播速度(m/s)

处理延时:主机或路由器在处理分组时花费的时间,例如分析分组的首部、提取数据部分、进行差错检验或查找适当的路由等。

排队延时:分组在进入路由器后,先在输入队列中排队等待处理,然后在确定转发接口后在输出队列中排队等待转发。

(4)丢包率:在连续负载情况下,防火墙由于资源不足,未能转发的数据包百分比。丢包率越小,防火墙性能越高。

(5)背靠背:即缓冲区大小,测试设备缓冲处理突发数据的能力。缓冲区越大,设备处理突发数据流、缓存数据并快速处理的能力就越高。

(6)并发连接数:并发连接数峰值越大,抗攻击能力越强。并发连接数是指防火墙可以同时处理的最大连接数,一个连接即为一个TCP/UDP访问。当防火墙达到并发连接数峰值后,新连接请求报文到达防火墙时将被丢弃。

3. firewalld与iptables的区别

(1)规则设置方式:iptables主要基于接口设置规则来判断网络安全性,而firewalld基于区域,根据不同区域设置不同规则,类似于硬件防火墙的设置方式。

(2)配置存储位置:iptables的配置存储在`/etc/sysconfig/iptables-config`目录中,firewalld的配置则存储在`/etc/firewalld/`(优先加载)和`/usr/lib/firewalld/`(默认配置文件)目录中的各种XML文件里。

(3)规则更新方式:使用iptables时,每次更改规则需要清除所有旧规则并从`/etc/sysconfig/iptables-config`目录读取新规则。firewalld则在运行时只应用新规则的不同之处,无需重启服务,因此可以在不丢失现有连接的情况下更改设置。

(4)防火墙类型:iptables是静态防火墙,而firewalld是动态防火墙。

【二】防火墙的分类

目前市场上的防火墙产品种类繁多,划分标准各异,主要分为以下六类:

(1)物理特性分类:分为软件防火墙、硬件防火墙、芯片级防火墙。

(2)技术分类:分为包过滤型防火墙、应用代理型防火墙。

(3)结构分类:分为单一主机防火墙、路由器集成式防火墙、分布式防火墙。

(4)性能分类:分为百兆级防火墙、千兆级防火墙。

(5)使用方法分类:分为网络层防火墙、物理层防火墙、链路层防火墙。

(6)应用部署位置分类:分为边界防火墙、个人防火墙、混合防火墙。

【三】防火墙的主要功能

防火墙的功能繁多,主要包括以下五个:

(1)网络安全保障

防火墙作为阻断和控制的关键点,能够显著提升内部网络的安全性,通过过滤不安全的服务来降低风险。由于只有经过选择的应用协议才能通过防火墙,网络环境变得更加安全。防火墙可以阻止不安全的NFS协议进出保护网络,使外部攻击者无法利用这些脆弱协议攻击内部网络。此外,防火墙还能防御基于路由的攻击,例如IP选项中的源路由攻击和ICMP重定向攻击。防火墙会拒绝这些攻击类型的报文并通知管理员。

(2)强化网络安全策略

通过以防火墙为核心的安全方案,可以将所有安全软件(如口令、加密、身份认证、审计等)集中配置在防火墙上。与将网络安全问题分散到各个主机上相比,防火墙的集中安全管理更经济。例如,在网络访问时,一次一密口令系统和其他的身份认证系统无需分散在各个主机上,而只需集中在防火墙上即可。

(3)监控与审计

如果所有的访问都经过防火墙,那么防火墙可以记录这些访问并生成日志,同时提供网络使用情况的统计数据。当发生可疑活动时,防火墙能及时报警并提供详细的监测和攻击信息。此外,收集网络使用情况对于了解防火墙是否能抵挡攻击者的探测和攻击,以及防火墙的控制是否有效,都是非常重要的。网络使用统计对于网络需求分析和威胁分析等也非常重要。

(4)防止内部信息泄漏

通过防火墙对内部网络的划分,可以实现重点网段的隔离,从而减少网络安全问题对整体网络的影响。隐私是内部网络的重要问题,一个不显眼的细节可能包含安全相关的线索,吸引外部攻击者的兴趣,后果不堪设想。使用防火墙可以有效隐蔽容易透露的内部细节,例如Finger、DNS等服务。Finger显示了主机所有用户的注册名、真名、最后登录时间和使用的shell类型,这些信息很容易被攻击者获取。攻击者可以知道一个系统的使用频率,系统是否有用户在线,系统在被攻击时是否会引起注意等。防火墙还可以阻断内部网络中的DNS信息,使主机的域名和IP地址不被外界了解。除了安全作用,防火墙还支持企业内部网络技术VPN(虚拟专用网络)。

(5)日志记录与事件通知

所有进出网络的数据都必须经过防火墙,防火墙通过日志进行记录,提供详细的网络使用统计信息。当发生可疑事件时,防火墙能根据机制进行报警和通知,并提供相应的信息。作为公司安全管理的一部分,制定安全策略非常必要。首先,需要知道哪些资源需要保护,然后了解当前的Web服务、FTP服务、电子邮件服务等服务器的组成,以及常用的一些攻击方法和控制内部网络访问权限的问题。